Ultralytics YOLOv11模型遭供应链攻击 加密挖矿软件植入

时间:2024-12-09 09:20

小编:小世评选

近期,科技界引发广泛关注的一起事件便是Ultralytics公司的YOLOv11模型遭到供应链攻击,植入了加密挖矿软件。这一消息最早由技术媒体Techtarget于12月6日披露,攻击瞄准了YOLOv11的两个特定版本,分别是v8.3.41和v8.3.42。这一事件不仅突显了当前网络安全的潜在风险,同时也引起了众多用户和开发者对AI模型使用安全性的深刻思考。

供应链攻击是指黑客通过对软件开发和发布链条中的某个环节进行攻击,从而在最终用户的系统中植入恶意软件。在这次事件中,受影响的YOLOv11版本在Camelot发布后,未经用户主持的情境下,被偷偷植入了能够进行加密挖矿的脚本,这使得用户的计算资源被不法分子用于挖掘加密货币。此类攻击策略日益成为网络犯罪分子的“青睐”,而Ultralytics作为AI领域的先锋,成为了目标。

该事件的发现者是一位名为metrizable的开发者,他在对Ultralytics在Python包索引(PyPI)和其GitHub存储库中的代码进行比对时,发现了异常的代码行。这一发现迅速引起了行业的重视,metrizable在GitHub上发布了文章详细叙述了此次可疑活动,随之问题的曝光在开发者社区引起了热烈讨论。

面对突发情况,Ultralytics的团队立刻展开响应,尽管在最初时尚未发布正式的安全声明,但迅速撤回了受影响的v8.3.41和v8.3.42版本,并且紧急推出了新版本,以缓解用户可能面临的风险。Ultralytics 的开发者“Skillnoob”确认了PyPI包被入侵,并对用户提出了卸载旧版的建议,表达出对安全问题的高度重视。

在确认攻击并下架受影响版本后,Ultralytics公开声明称v8.3.40及之前的版本是安全的,鼓励用户继续使用这些版本,以期减轻不必要的恐慌和混乱。Ultralytics首席执行官Glenn Jocher随后指出,问题是由于在PyPI部署工作流程中注入了恶意代码造成的。他表示公司已立即暂停自动部署程序,并开启了一项全面的调查,以便弄清这一事件的具体原因,并制定应对措施以防止未来可能发生类似事件。

为恢复用户信任,Ultralytics紧接着发布了YOLO模型的v8.3.43和v8.3.44版本,声明已解决所有已知安全问题。不过,对于此次供应链攻击的具体情况及后续影响,Ultralytics并未进一步披露细节。

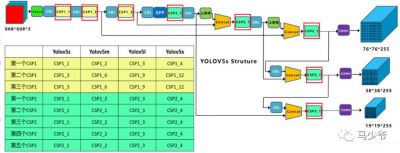

Ultralytics的YOLO系列模型以高效、易用而闻名,作为实时目标检测领域的领先者,YOLO系统以其出色的性能及便捷的应用能力受到广泛欢迎。从YOLOv5到YOLOv8,再到最新发布的YOLOv11,每一次版本更新都意味着技术的迭代与进步,此次事件却给用户们敲响了安全的警钟,提醒大家在使用高端AI模型时,必须对潜在的网络威胁保持警惕。

伴随着技术的不断发展,网络安全问题变得愈加复杂,各类攻击手法层出不穷。开发者和用户在享受全球顶尖科技带来的便利的同时,也应该培养安全意识,采取积极的措施保护自己的系统和数据安全。这包括选择受信任的源下载软件,定期进行安全审计,及时更新版本及监测系统中的可疑活动等。

在这一事件引发热议的背景下,重提供应链安全的问题显得尤为重要。尤其在开发开源软件方面,社区应该建立起更高昂起始的防护机制,以降低供应链攻击的风险。由于模型的复杂性,开发者们更亟需学习如何安全地使用和维护人工智能系统,以避免成为网络攻击的受害者。

这一事件不仅是Ultralytics的一次教训,也是整个科技行业的一次警醒。随着技术的不断进步,确保软件的安全性是每个机构和开发者的重要责任,只有高度重视网络安全,才能为用户提供更坚实的保障,使得技术在未来能够更加健康地发展。