微软2024年补丁星期二修复87个安全漏洞,黑客攻击提升关注CVE-2024-49138

时间:2024-12-17 00:40

小编:星品数码网

引言:

在2024年12月的补丁星期二更新中,微软发布了一系列安全补丁,修复了多达87个漏洞,这显示了公司在提升软件安全性方面的持续努力。其中引人关注的是CVE-2024-49138漏洞,黑客已开始利用这一漏洞发起攻击,提醒用户尽快采取措施以保护自身设备的安全。

补丁概述:

根据科技媒体BleepingComputer的报道,微软此次发布的补丁包含以下几个类别的漏洞修复:

27个权限提升漏洞

30个远程代码执行漏洞

7个信息泄露漏洞

5个拒绝服务漏洞

1个欺骗漏洞

值得注意的是,这一数量并不包括在12月5日和6日已修复的两个Edge浏览器漏洞。因此,用户在安装补丁时需要关注各类新修复的漏洞,以确保系统的安全。

CVE-2024-49138漏洞的细节:

一个特别值得关注的漏洞是CVE-2024-49138。根据目前的信息,这一漏洞存在于Windows通用日志文件系统驱动程序中,黑客通过该漏洞可以获得对Windows设备的系统权限。目前尚不清楚黑客利用该漏洞的具体方式,但CrowdStrike的高级研究团队已对此进行了确认。这一信息提示用户,尤其是在使用服务器、工作站或其他需要存储重要数据的设备时,务必要尽快更新。

漏洞影响分析:

1. 攻击路径: 虽然微软没有公开CVE-2024-49138的详细技术细节,但该漏洞的存在使得黑客可以利用恶意软件、网络钓鱼等方式进行攻击。这意味着用户在网上活动时需保持警惕,避免点击不明链接或下载不明文件。

2. 覆盖广泛: 由于这一漏洞是针对Windows系统的,几乎所有运行Windows操作系统的用户都可能受到影响,这也使得安全补救措施的普及变得至关重要。

3. 现有攻击迹象: 目前已有证据表明,黑客已经开始针对该漏洞进行攻击。用户应高度重视,及时安装更新。

其他重要漏洞概述:

此次更新中,除了CVE-2024-49138外,还有多个重要漏洞值得用户关注:

CVE-2024-49063:与Microsoft Muzic相关的远程代码执行漏洞,其严重性已经被评为重要。

多款Microsoft Office产品的远程代码执行漏洞:诸如CVE-2024-49059 (提权漏洞) 和CVE-2024-49069 (Excel)等,都表明这些办公软件同样面临安全威胁。

Hyper-V和远程桌面服务漏洞:关键级别的漏洞提示用户,虚拟化环境和远程访问功能需格外留意。

用户防护建议:

为了应对这些安全漏洞,用户可以采取多种防护措施:

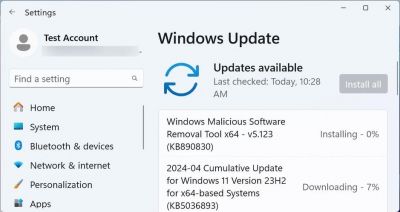

1. 定期更新系统:及时安装微软发布的安全更新,以抵御可能的攻击和漏洞利用。

2. 增强网络安全意识:用户应养成良好的网络行为习惯,避免访问不明或可疑的网站,不下载未知来源的软件。

3. 使用安全软件:安装可信赖的安全防护软件,并定期扫描系统,以检测潜在的恶意活动。

4. 备份重要数据:定期备份重要文件,以防万一遭受数据丢失或勒索病毒的攻击。

5. 教育和:对于企业用户,应定期对员工进行网络安全,提高整体安全意识。

微软的2024年12月补丁星期二更新再次强调了软件安全的重要性,尤其是对于大型的操作系统和广泛使用的办公软件。用户需要保持警惕,及时修复和更新系统,以构建一个更加安全的网络环境。随着技术的发展,黑客攻击手段亦在不断演化,唯有严格遵循安全最佳实践,方能有效抵御潜在威胁。