MASSGRAVE团队突破Windows核心DRM系统,实现几乎所有版本离线激活

时间:2025-02-21 14:40

小编:小世评选

近日,技术团队MASSGRAVE在其最新发布的博文中宣布了一个引人注目的成就,他们成功地突破了微软的核心数字版权管理系统——软件保护(SPP),这一突破使得几乎所有版本的Windows能够实现离线激活。此项技术的实现,将在软件激活领域引发广泛关注和争议。

微软软件保护(SPP)的重要性

微软软件保护(SPP)自Windows Vista时期开发以来,一直是保护和管理微软软件许可证的关键组成部分。SPP的主要功能是验证Windows及其他微软产品的合法性,防止未经授权的复制和篡改许可,其在近20年间扮演着至关重要的角色。虽然多年来从未缺乏对SPP的绕过技巧,但真正针对SPP本身的漏洞利用却是前所未见。

发现“CID技术”的突破

MASSGRAVE团队的研究始于对Windows激活机制的深入分析。2023年,他们发现了一种被称为“CID技术”的新方法。CID(确认ID)是通过电话激活Windows时所需的数值。由于电话激活不依赖于网络连接,因此所有Windows版本都至少有一个可通过电话激活的渠道。通过对CID验证代码的修改,团队能够写入全部为零的CID,从而实现Windows的激活。这种激活方法在重启SPP服务后依然有效,表明激活数据的存储在被写入后不会再进行验证。

激活数据存储结构的探索

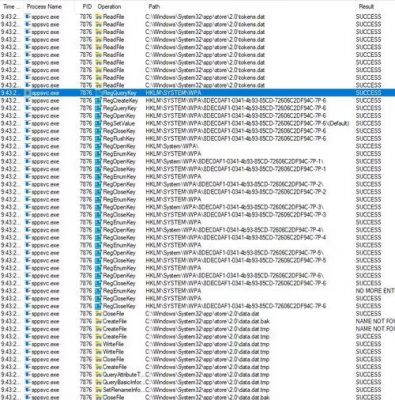

在进一步的研究中,MASSGRAVE团队发现激活数据存储在Windows的“可信存储区”,其中的数据以加密文件的形式保存,并与HKLM\SYSTEM\WPA下的加密注册表项相关联。具体在Windows 8.1和Windows 10中,这些数据主要存储在C:\Windows\System32\spp\store\2.0\data.dat和C:\Windows\System32\spp\store\2.0\tokens.dat,而Windows 7则则通过特定的驱动程序将数据写入其它文件中。这一信息的获取,为他们的破解工作提供了重要的线索。

找到破解可信存储区的方法

经过不断的技术攻关,MASSGRAVE团队在分析了泄露的早期版本Windows 8(Build 7792和7850)的驱动程序spsys.sys后,发现了攻击可信存储区的切入点。团队通过跳过加密调用,能够直接将未加密内容写入磁盘。这一发现显著提高了他们的破解效率。

破解加密机制的过程

的工作集中在对Windows 10的sppsvc.exe进行分析,MASSGRAVE团队调查了加密、解密、签名校验和哈希校验等多个例程。通过修补这些例程,他们成功使得sppsvc能够解密data.dat文件并接受修改。他们通过逆向工程获取了用于RSA加密的私钥,从而解密了可信存储区的数据。

实现多版本的离线激活

团队不仅成功绕过了Windows 7及CSVLK的PKEY2005编码系统,还创建了一个通用的硬件ID(HWID),实现了几乎所有Windows版本的离线激活。这一技术的实现为用户提供了一个不依赖互联网连接的全新激活方式,极大地提升了软件使用的灵活性。

未来展望

随着MASSGRAVE团队的成功,尤其是其项目在GitHub上的发布,似乎暗示着Windows操作系统的激活机制将面临前所未有的挑战和变革。尽管这样技术的普及可能带来法规和道德上的争议,技术的进步也为软件行业带来了新的思考与变革的契机。

团队在其官网上推出了相应的工具和文档,将使得广大技术爱好者可以接触到这些激活工具,为未来的各类系统激活提供更多可能性。

项目链接:[MASSGRAVE GitHub项目](https://github/massgravel/TSforge)

官网介绍:[MASSGRAVE官方博客](https://massgrave.dev/blog/tsforge)

MASSGRAVE团队的成功为Windows的用户提供了更为便捷的激活选择,同时也给行业带来了新的思考与挑战。在未来,如何平衡技术进步与合法合规使用软件的道德标准,将是整个软件行业需要共同面对的课题。